Netzwerksicherheit

Es sollte ein Programm erstellt werden, das die Capture-Ergebnisse von Wireshark Aufzeichnungen vergleicht. Damit soll es möglich

sein Differenzen zwischen den Aufzeichnungen auf einem zu untersuchenden Gerät mit einem anderen Netzwerkgerät festzustellen

und somit eine mögliche Aktivität einer Schadsoftware festzustellen und nachzuweisen.

Es sollte ein Programm erstellt werden, das die Capture-Ergebnisse von Wireshark Aufzeichnungen vergleicht. Damit soll es möglich

sein Differenzen zwischen den Aufzeichnungen auf einem zu untersuchenden Gerät mit einem anderen Netzwerkgerät festzustellen

und somit eine mögliche Aktivität einer Schadsoftware festzustellen und nachzuweisen.

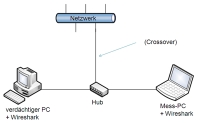

In dem Testaufbau wird mit dem Netzwerk-Sniffer Wireshark der Netzwerktraffic auf dem verdächtigen PC aufgenommen, gleichzeitig

wird auf einem weiteren PC der Netzwerktraffic aufgezeichnet. Wichtig ist dabei dass beide PCs über einen HUB mit dem Netzwerk

verbunden sind und sie sich somit in der gleichen Collision-Domain befinden. Sollten auf dem verdächtigen PC Pakete nicht enthalten

sein, aber auf dem anderen Mess-PC, so ist dies ein Hinweis, dass sich eine Schadsoftware, die das Ergebnis der Wireshark Aufzeichnung

beeinflusst, auf dem PC befinden könnte. Dies könnte dadurch geschehen, dass die Schadsoftware in dem ISO/OSI-Protokollstack

weiter unten ansetzt als Wireshark oder indem die Schadsoftware die Aufzeichnung von Wireshark manipuliert.

Es war weiterhin eine ausführliche Anleitung zu erstellen, die die Erstellung von Aufzeichnungen mit Wireshark und dem entsprechende

Capture-Filter beschreibt.

Das Programm sollte die beiden Aufzeichnungen vergleichen und die Unterschiede als neue Wireshark-Datei abspeichern. Somit können

die Unterschiede der beiden Aufzeichnungen wieder mit Wireshark geöffnet und genauer analysiert werden.

Die Idee das Cross Sniffing Projekt zu starten, rührt daher, das Pakete an dem ISO/OSI Stack des Betriebssystems und des Treibers

vorbei geschleust an die Netzwerkkarte übergeben werden können. D. h., also das eine Anwendung i.d.R. eine Schadsoftware, verdeckt

durch ein Rootkit, den Stack umgeht. Wireshark kann diese Daten nicht aufnehmen, da sie tiefer in dem Layer eingeschleust werden als auf dem

Wireshark aufsetzt um die Pakete mitzuschneiden. Um diese Pakete nun doch ausfindig zu machen wurde das Projekt Cross Sniffing gestartet.